Module · Dashboard

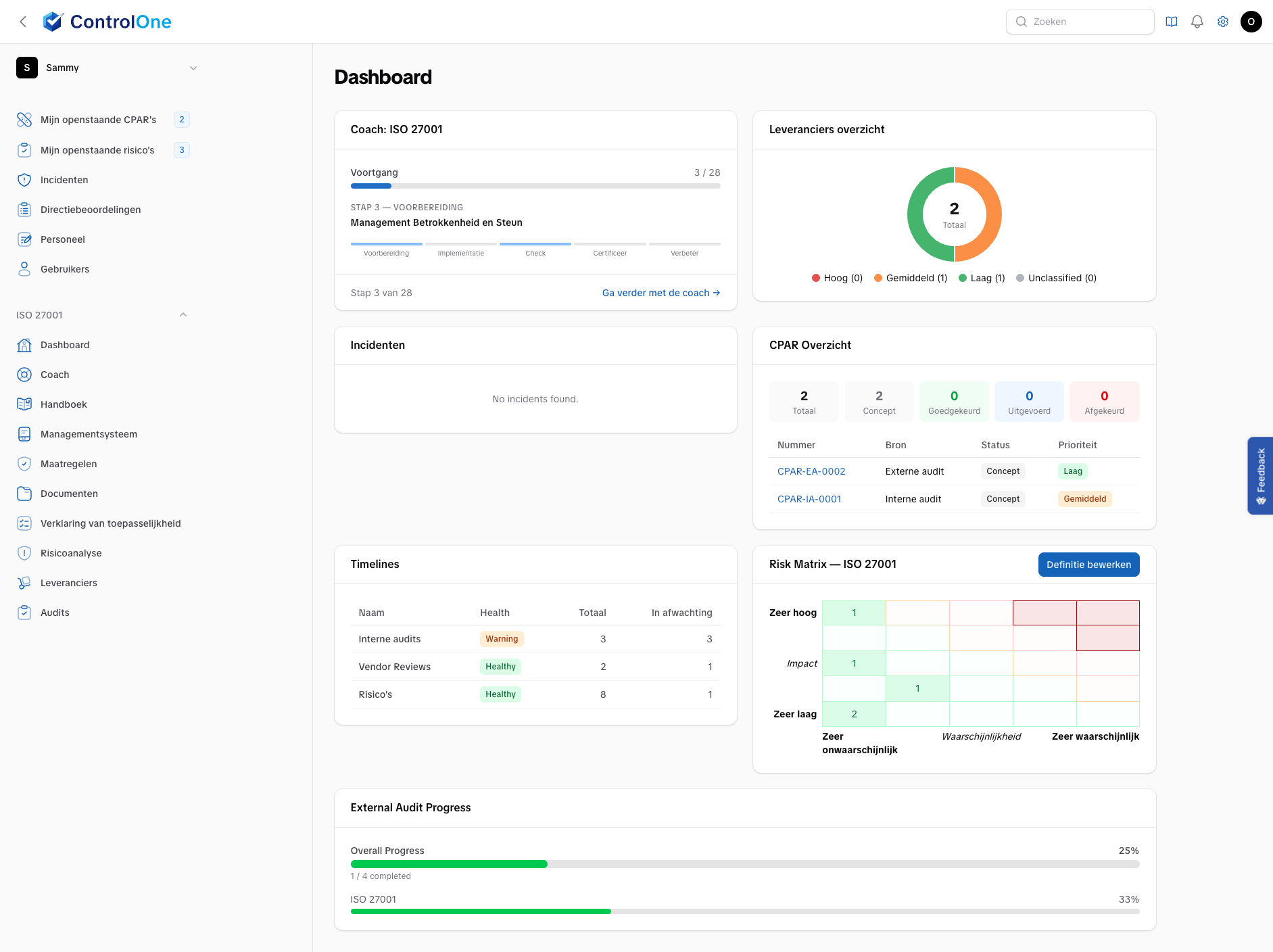

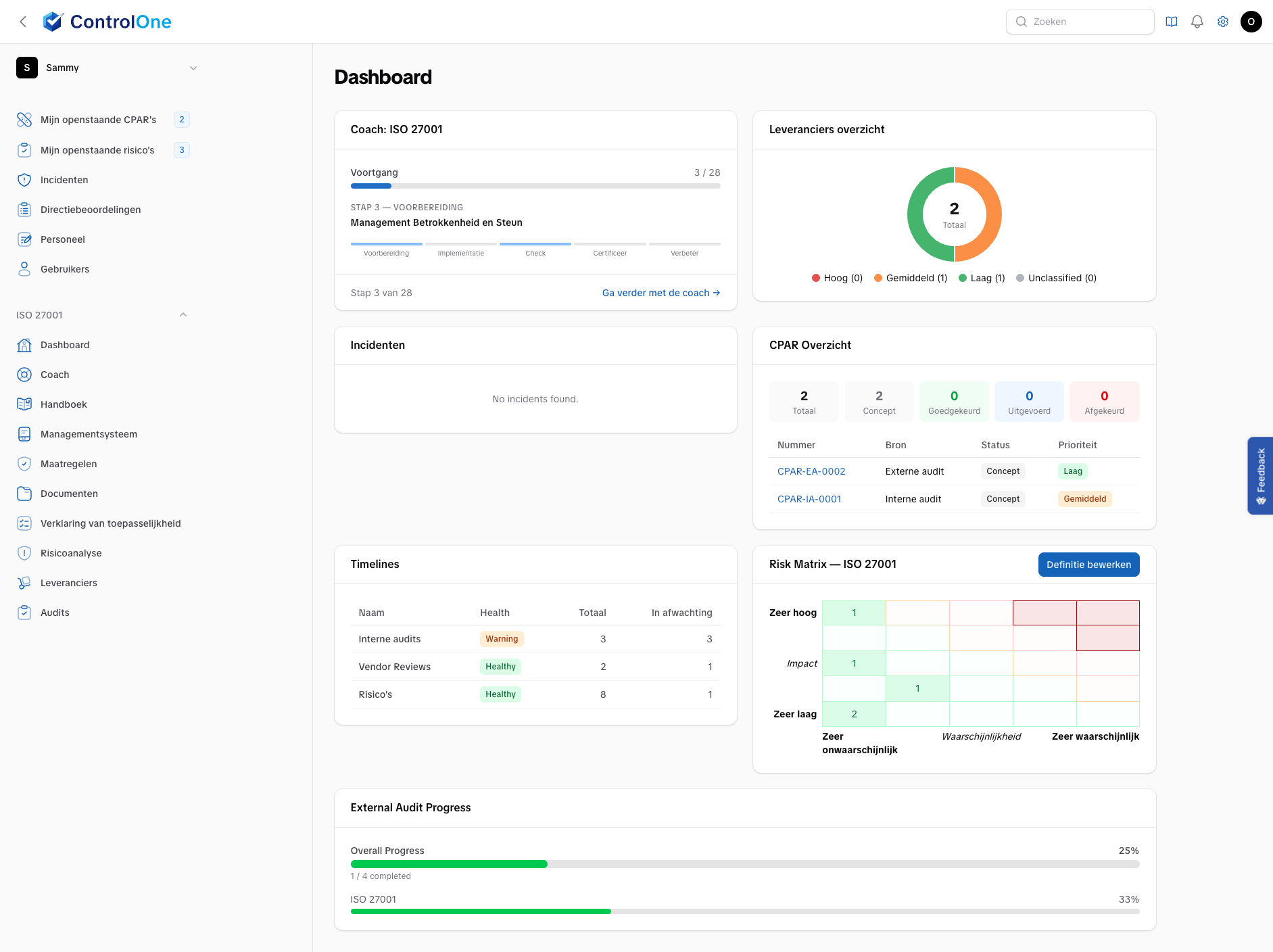

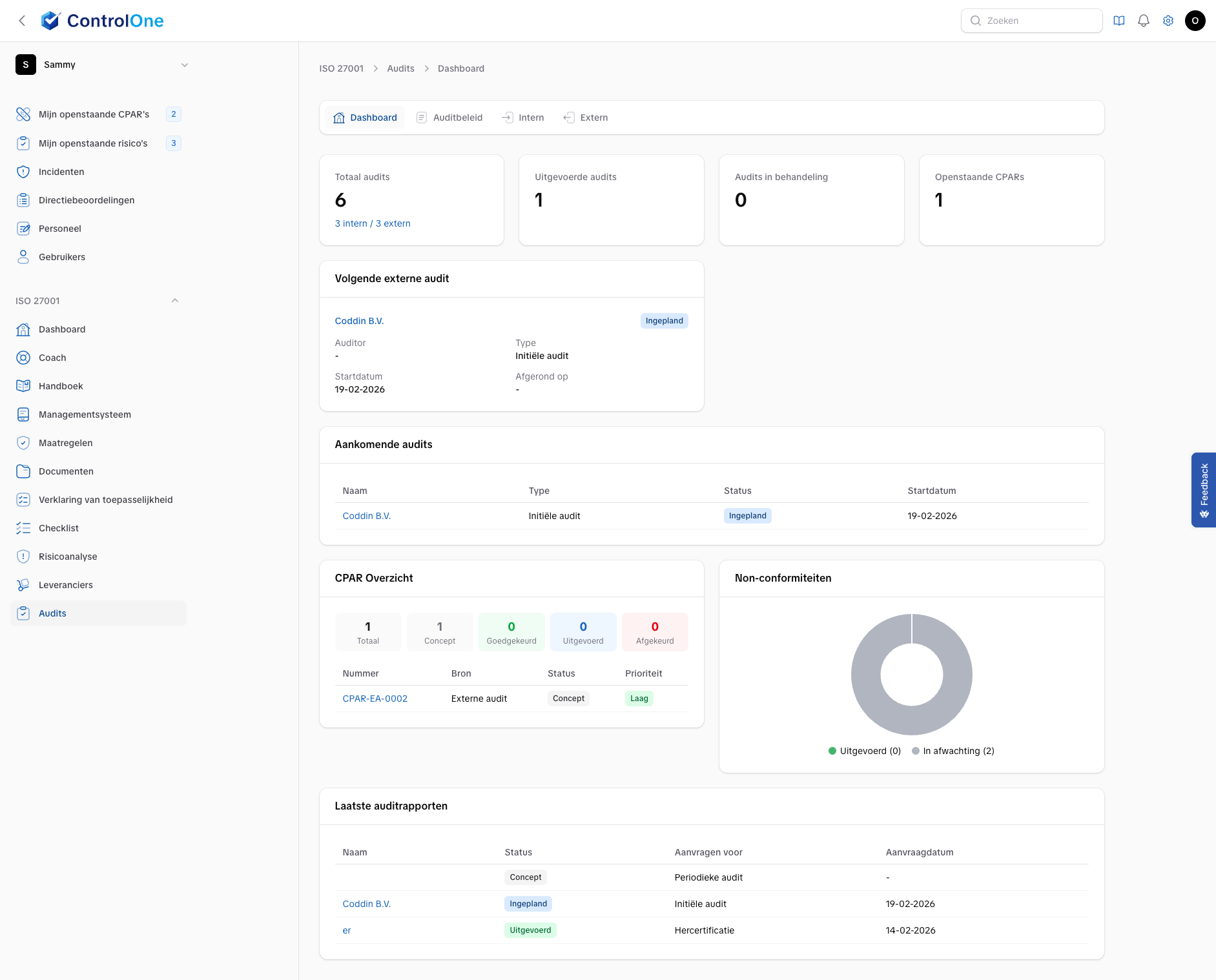

Module · Dashboard Dashboard & rapportage

Real-time inzicht in ISMS-status, openstaande Annex A controls en auditvoortgang. Direct exporteerbaar voor de directiebeoordeling.

Information Security Management System

Implementeer een ISMS volgens de internationale norm voor informatiebeveiliging. Control One begeleidt je van risicobeoordeling tot Annex A, stap voor stap.

Live

Implementatiecoach

Normdekking

100% ISO 27001:2022

Wat is ISO 27001?

ISO 27001 is de meest erkende norm voor het beheren van gevoelige bedrijfsinformatie. Het biedt een systematische aanpak die mensen, processen en IT-systemen omvat via een risicomanagementproces.

Certificering toont aan klanten, partners en toezichthouders dat je organisatie informatiebeveiliging serieus neemt en internationaal erkende best practices volgt.

Systematische aanpak voor het beschermen van vertrouwelijke informatie tegen datalekken en cyberaanvallen.

Demonstreer compliance met AVG, NIS2 en andere regelgeving via een erkend framework.

ISO 27001-certificering is wereldwijd erkend en geeft klanten vertrouwen in je informatiebeveiliging.

Proactieve risicobeoordeling en beheersmaatregelen verminderen de kans op kostbare incidenten.

Het platform

Vier modules waarmee je je ISMS implementeert, beheert en aantoonbaar maakt richting auditor of certificeerder.

Module · Dashboard

Module · Dashboard Real-time inzicht in ISMS-status, openstaande Annex A controls en auditvoortgang. Direct exporteerbaar voor de directiebeoordeling.

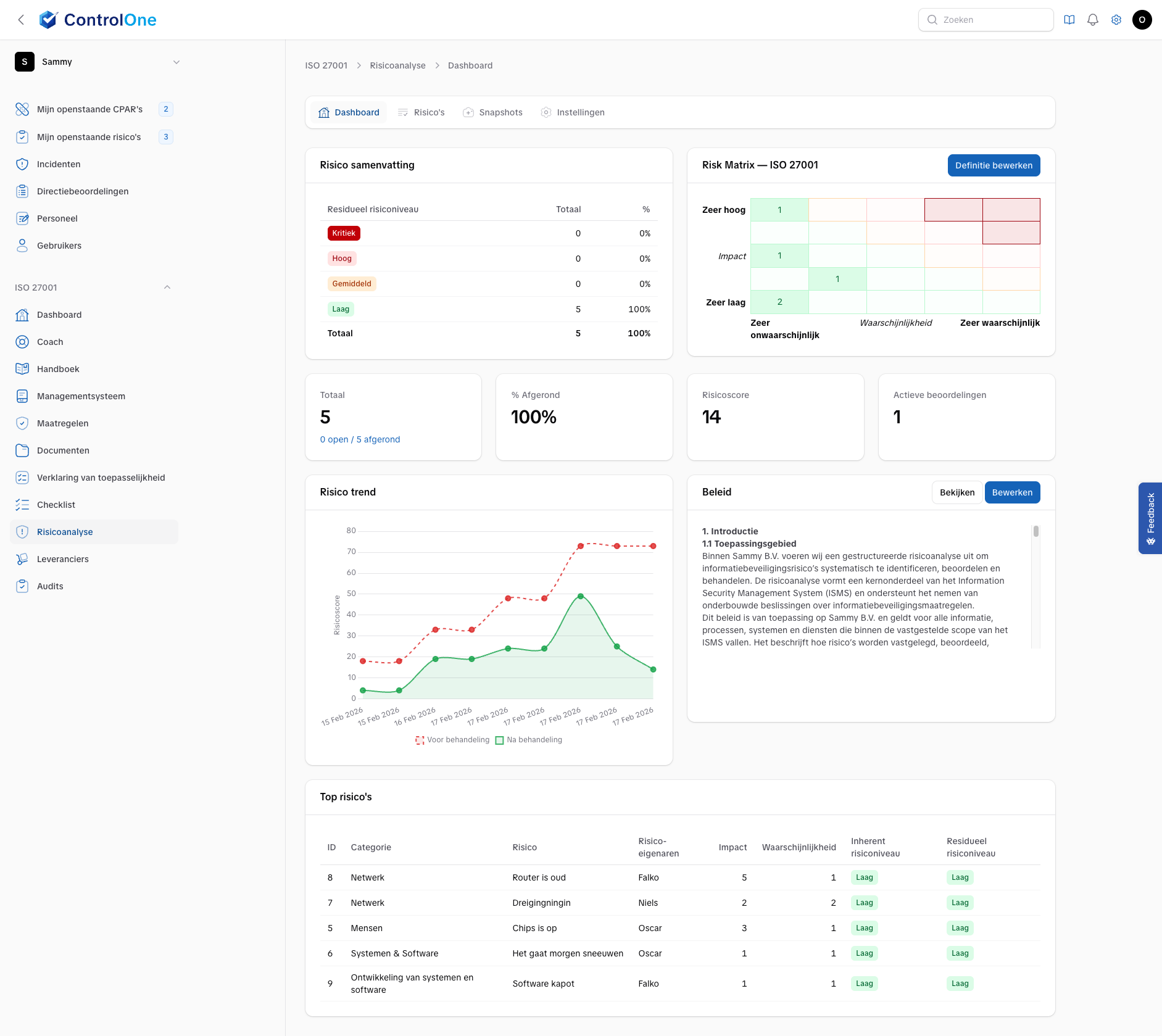

Module · Risicoanalyse

Module · Risicoanalyse Identificeer informatiebeveiligingsrisico's, kwantificeer impact en kans, en koppel maatregelen direct aan Annex A controls.

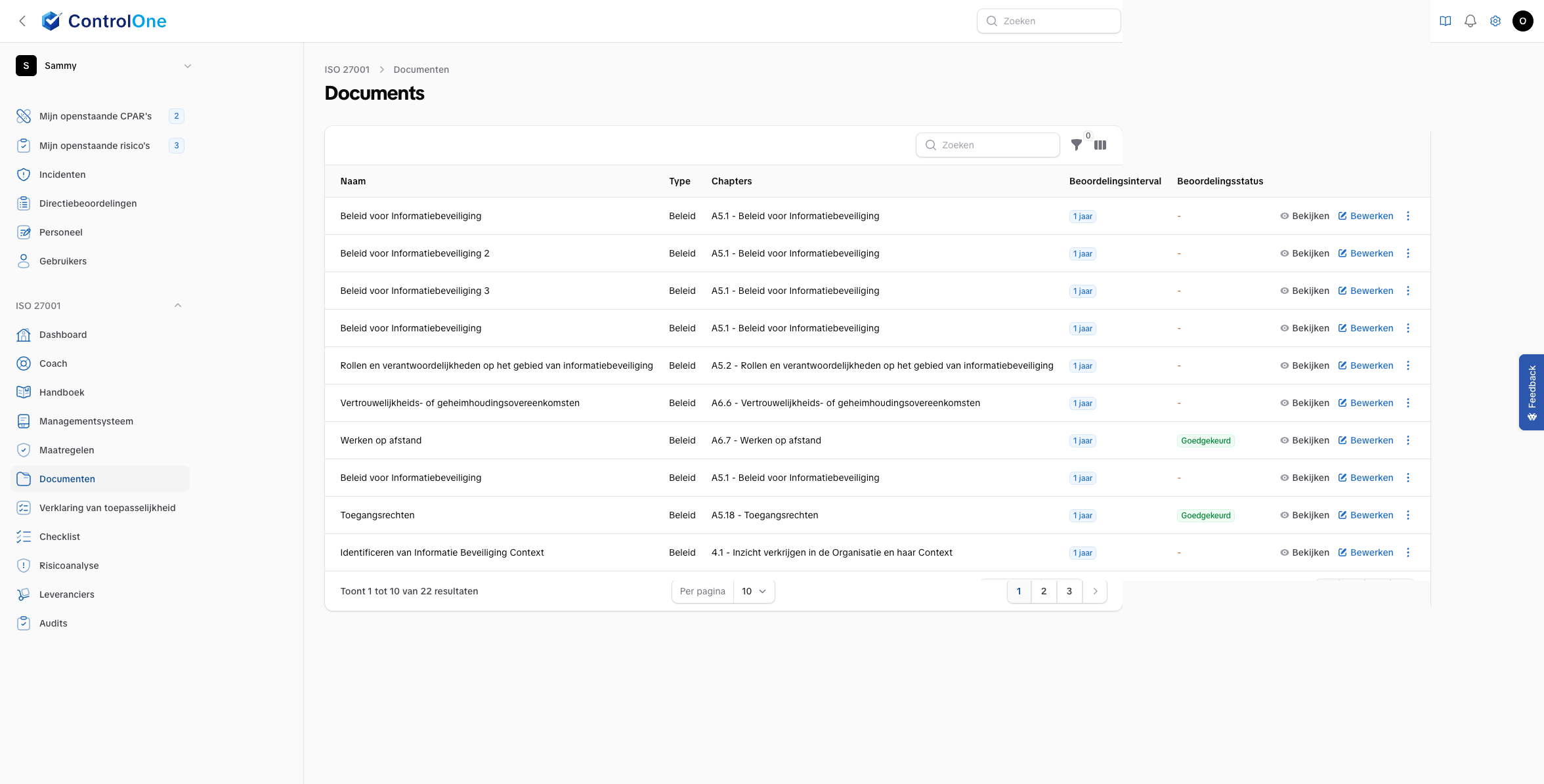

Module · VvT

Module · VvT Beheer alle 93 Annex A controls in één overzicht: van toepassing of gemotiveerd uitgesloten, met directe link naar het bijbehorende beleid.

Module · Audits

Module · Audits Plan audits volgens H9.2, gebruik per-Annex-A checklists en lever auditrapporten op die certificeerders verwachten.

Wij geloven dat compliance eenvoudig moet zijn. Niet als obstakel, maar als fundament voor groei van je organisatie.

Normstructuur

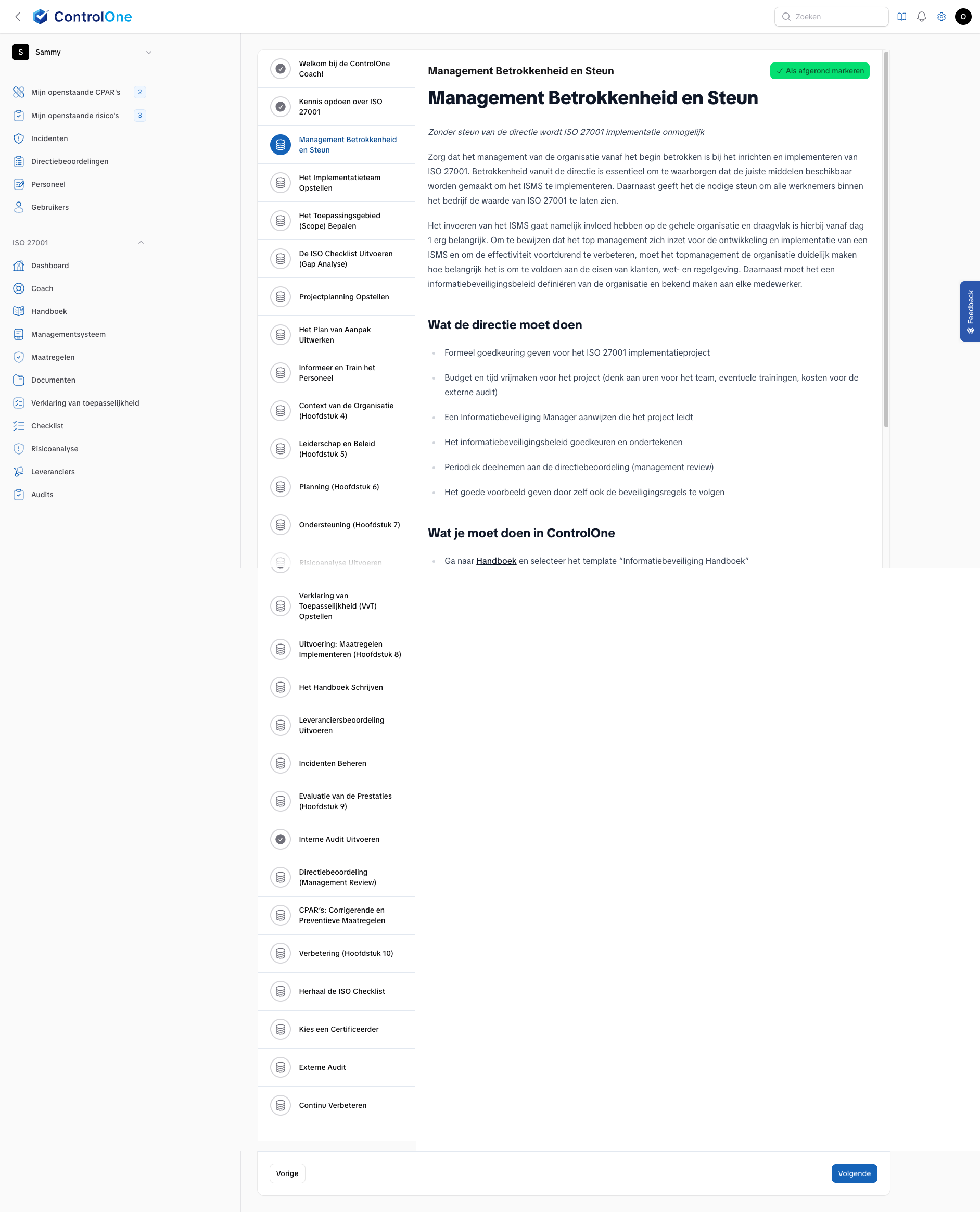

Control One begeleidt je door elk hoofdstuk met een stapsgewijze coach, voortgangsregistratie en directe koppeling naar je documenten.

Hoofdstukken 1 t/m 3 vormen de algemene inleiding van de norm en bevatten geen implementatievereisten.

Breng de interne en externe context van je organisatie in kaart en identificeer de eisen van belanghebbenden. Stel de scope van je ISMS helder vast, inclusief grenzen, toepasselijkheid en interfaces.

Zorg voor aantoonbare betrokkenheid van het management bij informatiebeveiliging. Stel een formeel informatiebeveiligingsbeleid vast en wijs rollen en verantwoordelijkheden duidelijk toe.

Pak risico's en kansen aan, stel doelen en plan wijzigingen.

Beheer middelen, competenties, bewustzijn, communicatie en gedocumenteerde informatie.

Implementeer je informatiebeveiligingsprocessen en beheersmaatregelen.

Monitor, meet, analyseer en evalueer je ISMS-prestaties.

Pak afwijkingen aan en streef naar continue verbetering van je ISMS.

Control One dekt alle 7 hoofdstukken en alle 93 beheersmaatregelen van ISO 27001:2022.

In Control One zijn alle 93 Annex A-maatregelen direct gekoppeld aan je risicobeoordelingsresultaten en vooraf ingevuld door ISO-experts.

Templates

93 Annex A controls

Status

100% vooringevuld

ISMS Handboek

ISO 27001:2022

Scope document

H4.3

Contextanalyse

H4.1

Register van belanghebbenden

H4.2

Informatiebeveiligingsbeleid

H5.2

Aanvaardbaar Gebruik Beleid

Template

Cloud Services Beleid

Template

Draadloos Netwerk Beleid

Template

Wachtwoord Beleid

Template

Bring Your Own Device Beleid

Template

Netwerk Connectie Beleid

Template

Social Media Beleid

Template

Functiebeschrijvingen

H5.3

Verantwoordelijkheidsmatrix

H5.3

Risicobeoordelingsrapport

H6.1

Risicobewerkingsplan

H6.1

Doelstellingenregister

H6.2

Competentiematrix

H7.2

Bewustwordingsprogramma

H7.3

Documentbeheerbeleid

H7.5

Verklaring van Toepasselijkheid

H8 / VvT

Auditplan & auditrapport

H9.2

KPI-register

H9.1

Directiebeoordelingsverslag

H9.3

Non-conformiteitenregister

H10.1

Corrigerende maatregelenplan

H10.1

Verbeterregister

H10.2

Beleid voor informatiebeveiliging

5.1

Rollen en verantwoordelijkheden IB

5.2

Functiescheiding

5.3

Beheersverantwoordelijkheden

5.4

Contact met autoriteiten

5.5

Contact met speciale belangengroepen

5.6

Bedreigingsinformatie

5.7

IB in projectmanagement

5.8

Inventarisatie van assets

5.9

Aanvaardbaar gebruik van assets

5.10

Teruggave van assets

5.11

Classificatie van informatie

5.12

Labelen van informatie

5.13

Informatieoverdracht

5.14

Toegangsbeveiliging

5.15

Identiteitsbeheer

5.16

Authenticatie-informatie

5.17

Toegangsrechten

5.18

IB in leveranciersrelaties

5.19

IB in leveranciersovereenkomsten

5.20

IB in ICT-toeleveringsketen

5.21

Monitoring leveranciersdiensten

5.22

IB bij gebruik van clouddiensten

5.23

Planning IB-incidenten

5.24

Beoordeling IB-gebeurtenissen

5.25

Reactie op IB-incidenten

5.26

Leren van IB-incidenten

5.27

Verzameling van bewijs

5.28

IB tijdens verstoring

5.29

ICT-gereedheid bedrijfscontinuïteit

5.30

Wettelijke & contractuele vereisten

5.31

Intellectuele eigendomsrechten

5.32

Gegevensbescherming

5.33

Privacy & bescherming persoonsgegevens

5.34

Onafhankelijke beoordeling IB

5.35

Naleving IB-beleid

5.36

Gedocumenteerde bedieningsprocedures

5.37

Screening

6.1

Arbeidsvoorwaarden

6.2

Bewustwording, opleiding en training IB

6.3

Disciplinair proces

6.4

Verantwoordelijkheden na einde dienstverband

6.5

Vertrouwelijkheidsovereenkomsten

6.6

Werken op afstand

6.7

Rapportage van IB-gebeurtenissen

6.8

Fysieke beveiligingszone

7.1

Fysieke toegangscontroles

7.2

Beveiligen van kantoren en faciliteiten

7.3

Fysieke beveiligingsmonitoring

7.4

Bescherming tegen fysieke bedreigingen

7.5

Werken in beveiligde ruimtes

7.6

Clear desk, clear screen

7.7

Plaatsing en beveiliging van apparatuur

7.8

Beveiliging van assets buiten locatie

7.9

Opslagmedia

7.10

Ondersteunende voorzieningen

7.11

Beveiliging van bekabeling

7.12

Onderhoud van apparatuur

7.13

Veilige verwijdering van apparatuur

7.14

Eindgebruikers apparatuur

8.1

Speciale toegangsrechten

8.2

Beperking van toegang tot informatie

8.3

Toegang tot broncode

8.4

Beveiligde authenticatie

8.5

Capaciteitsbeheer

8.6

Bescherming tegen malware

8.7

Beheer van technische kwetsbaarheden

8.8

Configuratiebeheer

8.9

Informatie verwijderen

8.10

Gegevensmaskering

8.11

Preventie van datalekken

8.12

Informatie back-up

8.13

Redundantie van informatieverwerkingsfaciliteiten

8.14

Loggen

8.15

Bewaking van activiteiten

8.16

Kloksynchronisatie

8.17

Gebruik van geprivilegieerde hulpprogramma's

8.18

Installatie van software

8.19

Netwerkbeveiliging

8.20

Beveiliging van netwerkdiensten

8.21

Segregatie in netwerken

8.22

Webfiltering

8.23

Gebruik van cryptografie

8.24

Veilige ontwikkelingslevenscyclus

8.25

Beveiligingsvereisten voor applicaties

8.26

Veilige systeemarchitectuur

8.27

Veilig programmeren

8.28

Beveiligingstesten in ontwikkeling

8.29

Uitbestede ontwikkeling

8.30

Scheiding van omgevingen

8.31

Wijzigingsbeheer

8.32

Testinformatie

8.33

Bescherming van informatiesystemen bij audit

8.34

ISMS Auditeren Stap-voor-Stap

Handleiding

Gedragscode voor Interne Auditors

Procedure

Interne Audit Checklist – Leverancier

Checklist

Interne Audit Checklist – Proces

Checklist

Interne Audit Checklist – ISMS

Checklist

Interne Audit Feedback Formulier

Template

Interne Audit Rapport Template

Template

Kennis Vereisten ISMS Auditoren

Template

Leg per Annex A-maatregel vast of die van toepassing is, met onderbouwing en status. Gekoppeld aan je risicoanalyse en exporteerbaar als PDF voor je auditor.

Inzichten

Diepgaande gidsen, praktijkvoorbeelden en checklists — gepubliceerd door de Control One redactie.

Is een pentest verplicht voor ISO 27001? Wanneer is het zinvol en hoe verwerk je de resultaten in je ISMS?

De DORA-verordening en ISO 27001 vullen elkaar aan. Wat overlapt en wat is aanvullend vereist?

Encryptie, sleutelbeheer en cryptografisch beleid — wat eist ISO 27001 en hoe implementeer je het?

ISO 27001 en bedrijfscontinuïteit zijn onlosmakelijk verbonden. Zo integreert je BCP in je ISMS.

Overzicht van alle 93 beveiligingsmaatregelen in de vier thema's van Annex A, met prioritering voor MKB.

Na certificering volgen jaarlijkse surveillance-audits. Wat wordt er getoetst en hoe blijft je certified?

Geen consultant nodig. Geen eindeloze spreadsheets. Gewoon een helder platform dat je stap voor stap begeleidt van gap analyse tot certificering.

Ons team staat voor je klaar

We reageren binnen 1 werkdag